远程控制与特洛伊木马 |

|

对于特洛伊木马程序,对电脑稍熟悉一点的读者都知道是一种黑客程序,事实上,特洛伊木马程序本身就是一种远程控制软件,只不过他的被控端的程序是隐藏执行的。今天,我们就来将特洛伊木马程序的前世今生详细解析一番。

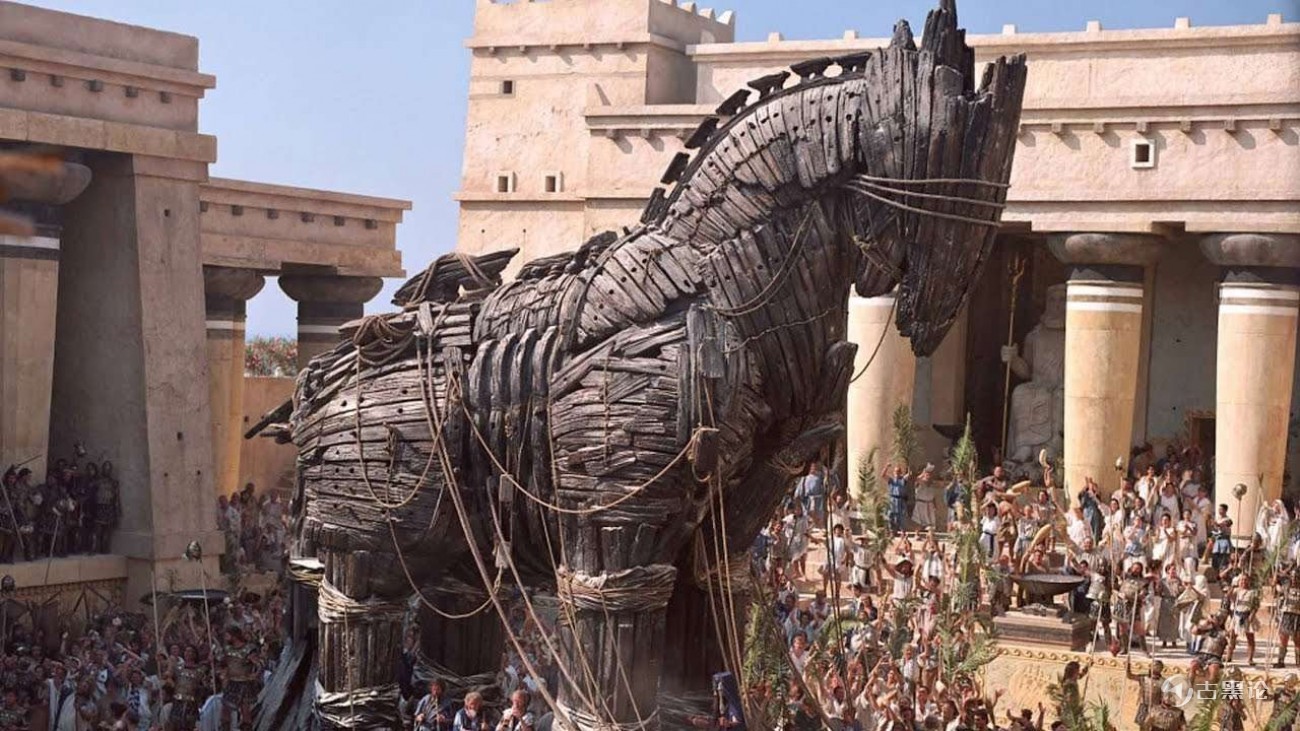

1 -> 特洛伊木马起源 大约在公元前13世纪,据说斯巴达有一人家生了个女儿,取名海伦。这小姑娘俏丽无比,渐渐长成一个举世罕见的美女。人人都公认她是全希腊各国最美丽的女子。希腊各国的公子王孙们都纷纷追求她,追求不成者也以看到她的芳容为一生最大的愿望。海伦成了各国公子王孙们的偶像和精心保护的珍宝。后来,海伦的未婚者们达成了协议:让海伦自己选择丈夫,大家保证尊重她的选择,而且要共同保护她丈夫的权利。👵👜📥😭✌ 后来,斯巴达王阿特柔斯的儿子墨涅依斯为海伦看中,两人成亲。不久,墨涅依斯做了国王,两人相亲相爱,是一对美满的夫妻 一天,墨涅依斯的王宫里来了一位尊贵的客人。他是特洛伊国王的儿子——帕里斯。特洛伊是小亚细亚半岛(今土耳其)上的一个小王国,它和希腊隔海相望。墨涅依斯对帕里斯盛情款待,连年轻的王后海伦也亲自出来接见。帕里斯长得风度翩翩,风流潇洒,很讨女人喜欢。海伦和他一见钟情,竟鬼迷心窍地和帕里斯一起逃回特洛伊城了。帕里斯还掠走了王宫中的许多财宝。 👂🛩🍞➡🐕斯巴达国王墨涅依斯觉得这是一个极大的侮辱,他连夜赶到迈锡城,请国王阿伽门农,也是他的哥哥帮他复仇。阿伽门农当时是希腊各国的霸主,他马上邀请了希腊许多小国的国王来开会,会上大家决定联合起来,用武力消灭特洛伊城。阿伽门农被推选为统帅。不久,一支有10万人马,一千多条战舰的大军,浩浩荡荡地攻打特洛伊城去了。希腊人和特洛伊人的战争爆发了。 希腊人认为,世界上的一切事情都是由神安排的,他们给这场战争的起因编了个美丽的神话。 神话中说,英雄阿喀琉斯的父母——国王珀琉斯和海中女神的女儿忒提斯举行婚礼,奥林匹斯山上的许多神仙都应邀而来了。宴会十分热闹。忽然,来了一位怒气冲冲的女神,她把一个金苹果扔在桌子上,上面刻着一行字:“给最美丽的女神”。🧑💻🩲📬😡✍ 扔苹果的女神是“争吵女神”。珀琉斯国王本来就不敢邀请她,没想到她却自己来了,而且引起一场争吵。因为女神们都想得到金苹果,以此证明自己是最美丽的。于是,众神的首领宙斯命令女神们到特洛伊去,请一个叫帕里斯的牧羊来评判。为了得到金苹果,女神们都给帕里斯最大的许诺:天后赫拉答应使他成为一个国王;智慧女神雅典娜保证使他成为一个最聪明的人;爱与美的女神阿佛洛狄忒发誓让他娶到全希腊最美丽的女子做妻子。 帕里斯把金苹果给了阿佛洛狄忒,因为他不要智慧,不要当国王,只要一个最美丽的妻子。帕里斯其实也不是真正的牧羊童,是特洛伊国的王子伪装的。在阿佛洛狄忒的帮助下,帕里斯拐走了当时最美的女子海伦——斯巴达王墨涅依斯的王后。由此,引发了希腊人和特洛伊人之间的战争。 👊🔥🍌☪🐢却说希腊人联合起来攻打特洛伊城,但特洛伊城是个十分坚固的城市,希腊人攻打了九年也没有打下来。 第十年,希腊一位多谋善断的将领奥德修斯想出了一条妙计。这一天的早晨非常奇怪。希腊联军的战舰突然扬帆离开了。平时喧闹的战场变得寂静无声。特洛伊人以为希腊人撤军回国了,他们跑到城外,却发现海滩上留下一只巨大的木马。

🦷🏫🍓♊🦖 特洛伊人惊讶地围住木马,他们不知道这木马是干什么用的。有人要把它拉进城里,有人建议把它烧掉或推到海里。正在这时,有几个牧人捉住了一个希腊人,他被绑着去见特洛伊国王。这个希腊人告诉国王,这个木马是希腊人用来祭祀雅典娜女神的。希腊人估计特洛伊人会毁掉它,这样就会引起天神的愤怒。但如果特洛伊人把木马拉进城里,就会给特洛人带来神的赐福,所以希腊人把木马造得这样巨大,使特洛伊人无法拉进城去。特洛伊国王相信了这话,正准备把木马拉进城时,特洛伊的祭司拉奥孔跑来制止,他要求把木马烧掉,并拿长矛刺向木马。木马发出了可怕的响声,这时从海里窜出两条可怕的蛇,扑向拉奥孔和他的两个儿子。拉奥孔和他的儿子拚命和巨蛇搏斗,但很快被蛇缠死了。两条巨蛇从容地钻到雅典娜女神的雕像下,不见了。希腊人又说,“这是因为他想毁掉献给女神的礼物,所以得到了惩罚”特洛伊人赶紧把木马往城里拉。但木马实在太大了,它比城墙还高,特洛伊人只好把城墙拆开了一段。当天晚上,特洛伊人欢天喜地,庆祝胜利,他们跳着唱着,喝光了一桶又一桶的酒,直到深夜才回家休息,做着关于和平的美梦。 深夜,一片寂静。劝说特洛伊人把木马拉进城的希腊人其实是个间谍。他走到木马边,轻轻地敲了三下,这是约好的暗号。藏在木马中的全副武装的希腊战士一个又一个地跳了出来。他们悄悄地摸向城门,杀死了睡梦中的守军,迅速打开了城门,并在城里到处点火。隐蔽在附近的大批希腊军队如潮水般涌入特洛伊城。10年的战争终于结束了。 🧑💻🛒😪 希腊人把特洛伊城掠夺成空,烧成一片灰烬。男人大多被杀死了,妇女和儿童大多被卖为奴隶,特洛伊的财宝都装进了希腊人的战舰。海伦也被墨涅依斯带回了希腊。“当心希腊人造的礼物”这一成语在世界上许多国家流传着,它提醒人们警惕,防止被敌人的伪装欺骗,使敌人钻进自己的心脏。这句话来自木马记。“特洛伊木马”现在已成了“挖心战”的同义语,比喻打进敌人心脏的战术。 这就是著名的特洛伊木马的故事,看了以后您有何感想呢?下面也是一种特洛伊木马,但是它不是古希腊的木马,它是一种远程控制的黑客工具! 🖐🚂🥣🆒🐙2 -> 特洛伊木马与黑客工具 特洛伊木马(以下简称木马),英文叫做“Trojan house”,其名称就是取自上面所提到的希腊神话中的特洛伊木马记,这是一种基于远程控制的黑客工具,具有隐蔽性和非授权性的特点。所谓隐蔽性是指木马的设计者为了防止木马被发现,会采用多种手段隐藏木马,这样 服务端即使发现感染了木马,由于不能确定其具体位置,往往只能望“马”兴叹;所谓非授权性是指一旦控制端与服务端连接后,控制端将享有服务端的大部分操作权限,包括修改文件,修改注册表,控制鼠标,键盘等等,而这些权力并不是服务端赋予的,而是通过木马程序窃取的。 👳🛍📟💀👁 从木马的发展来看,基本上可以分为两个阶段,最初网络还处于以 UNIX 平台为主的时期,木马就产生了,当时的木马程序的功能相对简单,往往是将一段程序嵌入到系统文件中,用跳转指令来执行一些木马的功能,在这个时期木马的设计者和使用者大都是些技术人员,必须具备相当的网络和编程知识。而后随着 WINDOWS 平台的日益普及,一些基于图形操作的木马程序出现了,用户界面的改善,使使用者不用懂太多的专业知识就可以熟练的操作木马,相对的木马入侵事件也频繁出现,而且由于这个时期木马的功能已日趋完善,因此对服务端的破坏也更大了。 可以所木马发展到今天,已经无所不用其极,一旦被木马控制,你的电脑将毫无秘密可言。这些特洛伊木马程序短小而威力强大,并且具有很强的欺骗性,在运行时难以察觉,用户极易上当受骗。只要一次欺骗性运行成功即可完成自动安装,永久发挥作用。 怎么样,一旦美丽的神话以另一种形式出现在身边,是不是会很可怕?许多读者也许还没有意识到,计算机在连网之后,很有可能正在被计算机黑客在阴暗的角落里窥视着,或许您的个人资料被非法侵入者偷窃或修改,个人计算机的硬盘数据被人删除;您的银行存款或许被他人盗用密码,您辛苦积蓄一瞬间被化为乌有...... 💅🪐🫑🈳🦋 3 -> 特洛伊木马的种类 3.1 远程访问型 👦🧢🦯🥰🖕 这是现在最广泛的特洛伊木马。谁都想要这样一个木马,因为他们/她们想要访问受害人的硬盘。RAT'S(一种远程访问木马)用起来是非常简单的。只需一些人运行服务端并且你得到了受害人的 IP,你就会访问到他/她的电脑。他们能几乎可以在你的机器上干任何事。而且RAT'S 具有远程访问型木马的普遍特征:键盘记录,上传和下载功能,发射一个“屏幕射击:等等......这是不完全的。但有一个是用特洛伊木马的最好的向导,你应该读一读,有不少的流行的特洛伊木马每天被发现,但新的特洛伊木马每天都会出现并且这些程序都是大同小异。特洛伊木马总是做着同样的事。 如果特洛伊木马在每次的 Windows 重新启动时都会跟着启动,这意味着它修改了注册表或者 Win.ini 或其他的系统文件以便使木马可以启动。当然特洛伊木马也会创建一些文件到 Windows\System 目录下。那些文件总是被受害者看起来像一些 Windows的正常可执行文件。大多数的特洛伊木马会在 Alt+Ctrl+Del 对话框中隐藏。这对一些人是不好的,因为他们只会从 Alt+Ctrl+Del 对话框中察看运行过程。有的软件会正确的告诉你文件运行的过程。但正如我告诉你的那样,有些特洛伊木马使用了有欺骗性的名字,这就对一些知道终止运行过程的办法的人有一点难。 远程访问型特洛伊木马会在你的电脑上打开一个端口时每一个人可以连接。一些特洛伊木马有可以改变端口的选项并且设置密码为的是只能让感染你机器的人来控制特洛伊木马。改变端口的选项是非常好的,因为我肯定你不想要你的受害者看见 31337 端口在你的电脑上是打开的。远程访问型特洛伊木马每天都在出现,而且会继续出现。用这种特洛伊木马:小心!你自己会感染,而且会被其他人控制电脑,你会很糟糕的!如果你对它们一无所知,那就不要用它们! 🤛🧊♏🐶 3.2密码发送型 这种特洛伊木马的目的是找到所有的隐藏密码并且在受害者不知道的情况下把它们发送到指定的信箱。大多数这类的特洛伊木马不会在每次 Windows 重启时重启,而且它们大多数使用 25 号端口发送 E-mail。有这样的发送 E-mail、其他信息像 ICQ 号码、电脑信息的特洛伊木马。如果你有隐藏密码,这些特洛伊木马是危险的。 🤛🏝🍊♏🦦3.3 键盘记录型 这种特洛伊木马是非常简单的。它们只作一种事情,就是记录受害者的键盘敲击并且在LOG 文件里查找密码。据笔者经验,这种特洛伊木马随着 Windows 的启动而启动。它们有像在线和离线记录这样的选项。在在线选项中,它们知道受害者在线并且记录每一件事。但在离线记录时每一件事在 Windows 启动被记录后才被记录并且保存在受害者的磁盘上等待被移动。 3.4 毁坏型 👃🚗🍓🈸🪶 这种特洛伊木马的唯一功能是毁坏并且删除文件。这是它们非常简单,并且很容易被使用。它们可以自动的删除你电脑上的所有的.Dll 或.in 或.exe 文件。这是非常危险的特洛伊木马并且一旦你被感染确信你没有杀除,则你的电脑信息会不在存在。 3.5 👩✈️🥾🧻😷✌ FTP 型特洛伊木马 这类的特洛伊木马打开你电脑的 21 号端口,是每一个人都可以有一个 FTP 客户端来不用密码连接到你的电脑并且会有完全的上传下载选项。这些是最普遍的特洛伊木马。它们全都是危险的东西并且你应该谨慎的使用。 4 -> 特洛伊木马与网络安全👵🥾🖥🙄👊 面对来势凶猛的国际性黑客现象和计算机网络技术发展的潮流,国内所有计算机网络用户,千万不要疏忽大意,以为网络太平无事。下面我们为您列举了目前国内互联网络比较常见的隐患有: ◆用户入网身份认证 🧑🌾🪖🖥😇🤛 用户入网身份认证是薄弱环节,许多口令很容易被他人获悉或破译,用户往往通过远程登录上网,可是其口令十分简单,通常是自己名字的汉语拼音缩写或把节庆日纪念日的日期作为密码口令,这很易被人窥视或破译; ◆防火墙技术上的漏洞 很多防火墙不能有效地隔绝与外部网络的物理隔离,可能使黑客很容易突破局域网的第一道防线; 👈🌞🍖🆎🦌◆机密文件存放不慎 很多机密文件放在未经加密或没有严格限制内部人员查阅的地址内,一旦黑客进入网络便可轻松地访问这些数据,使机密文件泄密; ◆对内部人员管理松懈 对内部人员管理松懈,用户级别权限划分不明确或根本无级别限制,导致黑客一经侵入网络,内部信息暴露无疑;🧑💻💍🩸😄🤞 ◆内外勾结的连手作案 由于不能有效的及时监测,导致信息资源被盗取; ◆对机密数据不够重视 👈🚂🥭🐖 涉及国家核心机密或军事机密的数据,由于管理上的漏洞在内部网络上传输,造成的泄密,或者是未做加密处理的数据在传输过程中的泄密;◆程序漏洞 网络维护程序上的漏洞很容易被黑客趁机利用,突破防线进入网络访问。 👆🎢🍞♑🐞◆公众信息网上的所谓“共享软件”很可能是逻辑炸弹或“黑客程序”,一旦用户下载到个人计算机硬盘上,极有可能被他人利用并与您一起分享信息资源,有时还有黑客的恶意攻击。 黑客入侵是人的攻击行为,带有主观故意性,它不同于纯粹作为程序的病毒,然 而一个伺机而为的黑客不达目的是不会善罢干休的,仅仅期望运行几次杀毒软件就能保障安全是不可能的。也就是说,系统需要的不是周期性、不定期的巡逻监护,而是目不转睛、高度警惕的时刻监视,一刻也不能放松警卫的职能。有效防御黑客利用远程控制工具入侵网络系统无疑给网上的用户以安慰,但是网络用户的自我觉醒与防范意识将更加重要。不要给黑客们以可乘之机 ! 据了解,国际上信息战和信息防御战已经在紧锣密鼓的进行着,美国国防部在 1995 年制订了信息战发展研究战略计划;俄罗斯军方已在军事系统中建立了信息部队,重点研究信息战的战术战略问题。信息战的主要目标同样都是打击和破坏敌人的信息系统保障自身信息安全。 ✊🛩🧊✡🦌 防止黑客和不明身份者的非法入侵,在未来相当长的历史时期内依然是各国科学与技术的较量。而这种入侵行动不再是传统意义上的“越境行动”,仅仅是超越国界的“天军”电子破袭战,双方不用花费很多兵力便可捣毁或干扰敌方的信息系统,使军队调动、火力配备和战略导弹失控,使敌方在战争开始之前丧失战斗力,即所谓“无御而退兵”。国际上有一种说法21 世纪的战争是不分疆界的立体信息战 21 世纪的经济也同样是国际经济一体化的商战。那么还有谁会怀疑今天的信息安全研究工作和计算机安全产品不是为未来的反侵略,筑起我们新的信息安全长城而作出的必然行动呢?!

帖子热度 6045 ℃

|

|

|

「炉火纯青」

2021-11-2 19:46

「炉火纯青」

2021-11-2 19:46

变色卡

变色卡 授予赞助了本站 50 元以上的会员,感谢你们的支持。

授予赞助了本站 50 元以上的会员,感谢你们的支持。