历史上著名的病毒/木马/蠕虫有哪些?原创 |

|

编程离不开数学原理的支持,没有良好的数学思维就很难编写出高质里的程序。每一个优秀软件产品背后都需要很深的数学算法为基础,“成功”的恶性程序也不例外。

一般而言,这些恶性程序分为:病毒(Virus),蠕虫(Worm),特洛伊木马(Trojan House)。下面为各位小伙伴做个简单的介绍: 病毒:  👴🧢🪟🤪🧠 👴🧢🪟🤪🧠能自我复制或运行的电脑程序; 将自身附加至主程序来在计算机之间进行传播; 盗窃数据等用户非自发引导的行为。 🧑🚀🪖🧬😅🤌 木马:  一种表面有用,但实际有破坏作用的计算程序。 蠕虫:  🖕🌦🥩🚷🐶 可自动完成复制过程,并独自传播; 消耗内存或者网络宽带。 1982年:Elk Cloner 病毒👨⚕️💎🖨🙂👂 第—个电脑病毒 由里奇.斯克伦塔(Rich Skrenta)编写,通过软盘传播,仅在屏幕显示如下的两句话: 🖕⛴🍓♑🐠

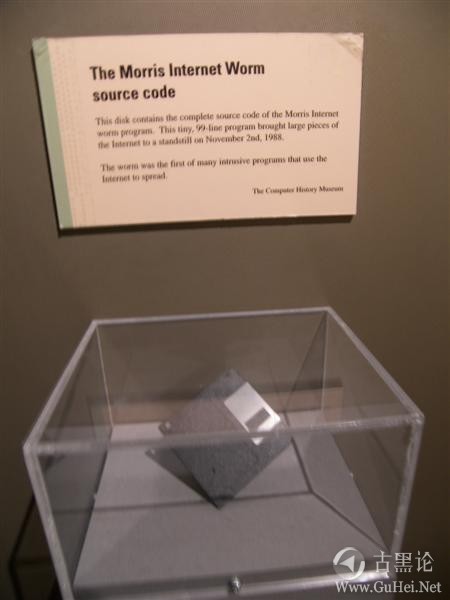

1986年:(C)Brain开机扇区病毒 第一个个人电脑病毒 👨⚕️🪖⌨💀👂 由两名19岁的巴基斯坦程序员编写。这个病毒感染MS-DOS操作系统中FAT格式磁盘引导扇区。 1988年:莫里斯蠕虫 第一只荒野诞生(非实验室制造)的蠕虫 👏🛑🍊📵🦚 且是第一利用缓存溢出漏洞的恶意程序,可感染DEC VAX与SUN以BSD UNIX行的网络机器。下图是波士顿科学博物馆保存的存有莫里斯蠕虫源代码的磁盘:

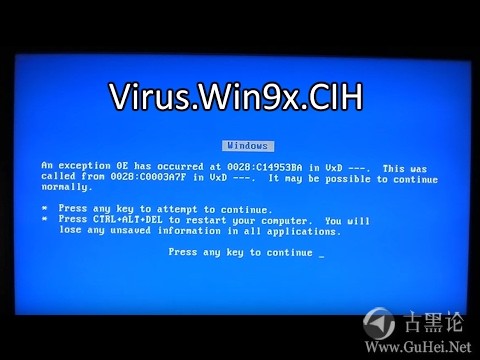

1998年:CIH病毒 👮♂️📥😷👍 最有害的广泛传播的病毒之一 名称源于台湾大同工学院学生陈盈豪(Chen Ing-hau)缩写。CIH病毒可能篡改主版BIOS,破坏系统全部信息。 👃🚐🎂🔞🦊

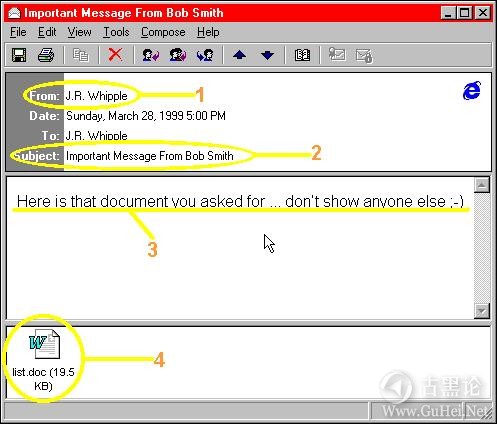

1999年:Melissa 一种可以迅速传播的宏病毒。 👊🚘🧊🐶 通过电子邮件的附件进行传播.1999年3月26曰爆发,感染了15%-20%的商业计算机。

邮件的标题一般起的很诱惑,一旦打开就会自动向用户通讯录前50位好友发送同样的邮件。 🧑⚕️🧢🎷😍🤙 2000年:I love you 爱虫病毒 是一个独立vb脚本程序 邮件标题通常会说:这是一封来自您的暗恋者的表白信,而恶意的程序就在邮件里面。👨🦱👑🏮😡👏 据估计,这个病毒大约造成了 100亿 刀的损失。 2001年:红色警戒蠕虫 👨🎨👖🧲😒👆 是最早期的DDoS攻击 利用了在Windows 2000和Windows NT中存在的一个系统漏洞(缓存区溢出)进行攻击,使得系统崩溃。

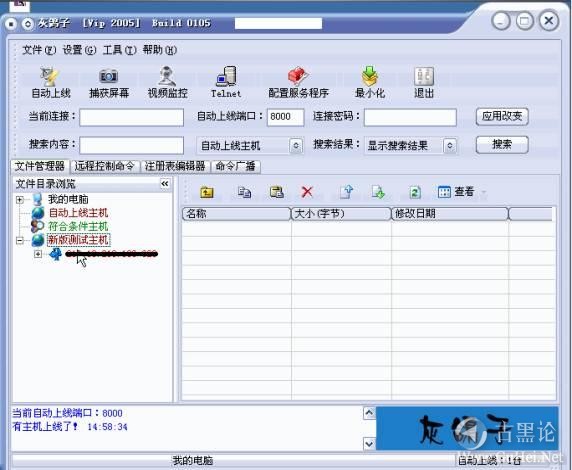

✊🌦™🕊 2001年:灰鸽子 著名的国产木马病毒 在合法使用时候是一款优秀的远程控制软件,有时也被视为木马程序。如被黑客恶意使用下,用户的一举一动都在监控之下。窃取账号、密码、照片、重要文件易如反掌。👴🪖💶😡🖕

2004年:Sasser 造成损失最大的蠕虫病毒 👵🎩🖥😤💪 与其他緩虫不同的是,它不通过邮件传播,而是利用微软作业系统的Lsass缓冲区溢出漏洞进行传播。一旦入计算机,会自动寻找系统漏洞,然后直接引导这些计算机下载并执行病毒文件。

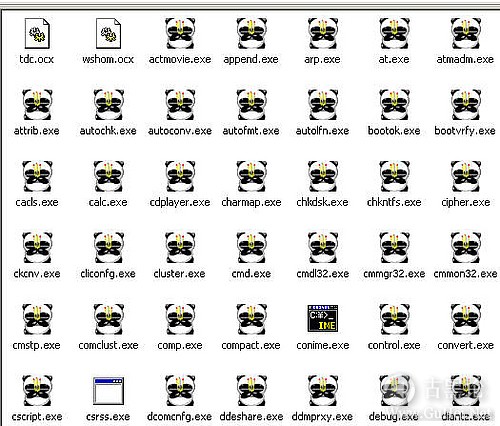

2006年:熊猫烧香 🧑🎤👚🪜😫👃 国人最熟悉的病毒了。 使用Windows系统的用户中毒后,后缀名为.exe的文件无法执行,并且文件的的图标会变成熊猫举着三根烧着的香。能感染系统中的exe、com、asp、html等文件。 👎⛪🍚☪🪰

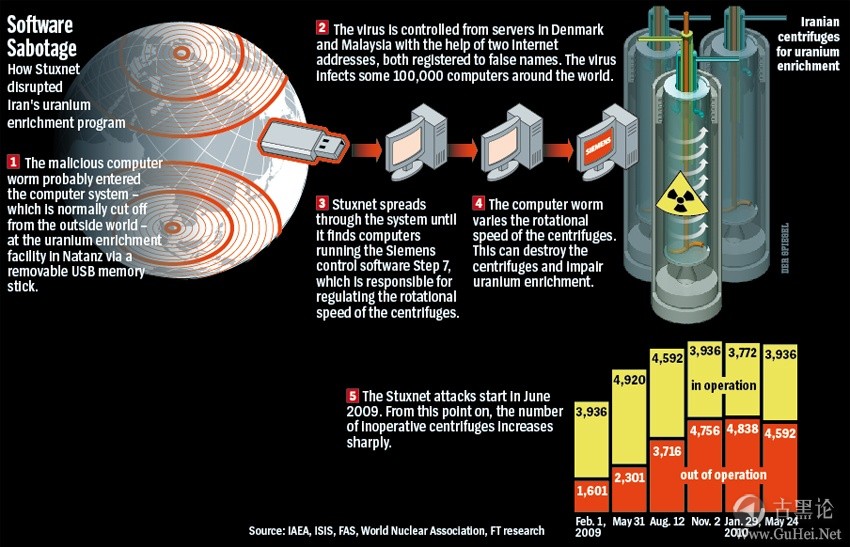

2010年:Stuxnet 震网 首个针对工业控制系统的病毒。 👦👖🗑🤖👌 作为世界上首个网络“超级破坏性武器”,Stuxnet的计算机病毒已经感染了全球超过 45000个网络,伊朗遭到的攻击最为严重,60%的个人电脑感染了这种病毒。 震网病毒

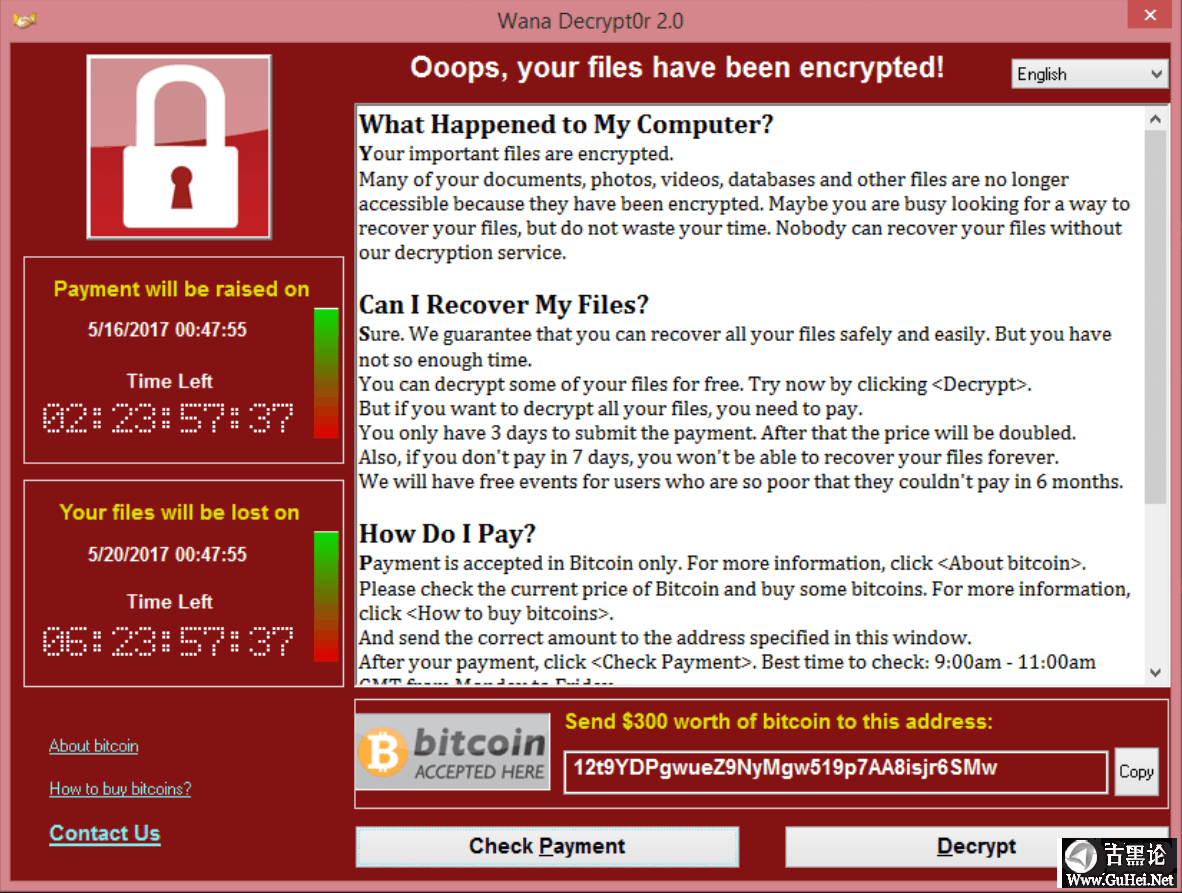

2017年:WannaCry 想哭病毒 👴📷🥲🦴 一种“蠕虫式”的勒索病毒软件,大小3.3MB,由不法分子利用NSA(National Security Agency,美国国家安全局)泄露的危险漏洞“EternalBlue”(永恒之蓝)进行传播。

帖子热度 3.7万 ℃

|

|

|

|

对于这种刚发的帖子,

我总是毫不犹豫的回了。👨⚕️👞🛒💀👂 如果火了就是个前排, 可以混个脸熟, 说不定谁好心就给粉了…稳赚不赔; 如果沉了就感觉是我弄沉的, 很有成就感,🧑🚀🧲😫👌 还能捞经验。#y431: |

变色卡

变色卡 授予在论坛上发表了大于 100 个主题的会员。

授予在论坛上发表了大于 100 个主题的会员。